Aujourd’hui, on va évoquer la sécurité mobile – la grande tendance de ces deux dernières années. Avec l’essor des smartphones hier et des tablettes aujourd’hui, les risques liés à la mobilité sont désormais un enjeu majeur de la sécurité des systèmes d’information des entreprises.

L’ENISA a publié l’année dernière un rapport complet identifiant les risques liés aux smartphones et aux applications mobiles.

Cette tendance est renforcée par l’arrivée massive en entreprise des terminaux personnels. En effet, quand ce n’est pas l’entreprise qui fournit des smartphones professionnels à ses salariés, ces derniers apportent d’eux mêmes leurs propres téléphones ou tablettes personnels au travail et les connectent, avec ou sans autorisation, au Système d’Information de l’entreprise (messagerie électronique, application métier, VPN, etc.). C’est le phénomène du BYOD (Bring Your Own Device). Ces terminaux personnels sont le plus souvent non maîtrisés (qui a dit non connus ?) par l’entreprise et deviennent de fait un nouveau facteur de risque et notamment de fuite d’informations.

Le BYOD en 2012Selon une étude menée par IDC pour IBM, 21 % des entreprises en France interdiraient aujourd’hui à leurs employés de connecter des terminaux personnels au SI de l’entreprise. La réticence des DSI s’explique principalement par les difficultés d’administration, de support et de sécurisation d’une flotte mobile très hétérogène. Malgré tout, 49% des DSI admettent qu’ils devront faire évoluer cette position très rapidement pour répondre aux attentes des utilisateurs (70% s’estiment en effet plus productifs et réactifs grâce à leurs terminaux mobiles et près de 40% déclarent déjà utiliser un terminal personnel pour accéder au SI de l’entreprise).

Une réponse marketing

Comme d’habitude, les éditeurs de sécurité ont été prompts à proposer des solutions pour ces terminaux mobiles. Premier problème, les terminaux mobiles représentent une population très hétérogène avec des OS très différents : iOS, Android, Symbian, Bada, BlackBerry OS, Windows Phone… Deuxième problème, les solutions proposées comme les antivirus pour mobiles sont au mieux inadaptées au pire complètement inutiles (voire dangereux parfois).

Pour faire face au phénomène du BYOD et à la problématique de la gestion d’une flotte hétérogène de terminaux mobiles, les solutions de Mobile Device Management sont apparues. Des éditeurs de sécurité comme Trend Micro ou McAfee et des éditeurs spécialisés comme MobileIron ou AirWatch proposent déjà ce type de solution intégrant des fonctionnalités de sécurisation.

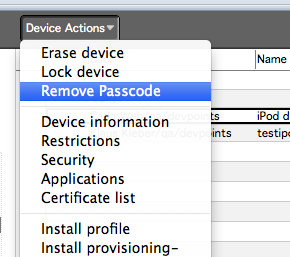

Les fonctions de base d’une solution de MDM : Inventorier (identifier les terminaux mobiles connectés, activation / désactivation, reporting, etc.) ;Configurer (cloisonnement, blocage des applications, implémentation des politiques d’utilisation,etc.) ;Déployer (installation des applications, des mises à jour, à distance, etc.) ;Sécuriser (effacement et blocage à distance, imposer une politique de mot de passe, chiffrement, géolocalisation, VPN,etc.). La sécurité n’est qu’une fonction parmi tant d’autres pour une solution de MDM.

Mais sont-elles adaptées aux nouveaux enjeux de la sécurité mobile ?

Du Mobile Device Security Management plus que du MDM

Certains acteurs de la sécurité mobile commencent à remettre en cause la terminologie de Mobile Device Management qui serait employée à tort, selon eux. Winn Schwartau, président de la société Mobile Active Defense, préfère lui parler de Mobile Device Security Management (MDSM). Pour lui, le MDM n’est pas une solution de sécurité car les fonctionnalités de sécurité proposées par la plupart des acteurs du secteur sont trop limitées : complexité du code de déverrouillage, effacement et blocage à distance, restrictions ActiveSync… Si on compare ces fonctionnalités de sécurité à celles nécessaires pour sécuriser un ordinateur portable, on se rend compte rapidement de leurs limites.

Une vraie solution de gestion de la sécurité des terminaux nécessiterait, par exemple, une véritable intégration avec les services de sécurité de l’entreprise comme le SIEM, les antimalwares, les VPN, les systèmes de filtrage des contenus ou les outils de DLP. Peu de solutions de MDM gèrent cet ensemble de fonctionnalités qui est complexe à administrer et à déployer sur des flottes mobiles hétérogènes.

Il reste donc encore pas mal de chemin avant de pouvoir dire que nous avons sécurisé le BYOD et les terminaux mobiles en général. De plus en plus associée à des offres de Clouds publics comme DropBox, la mobilité reste une menace encore très loin d’être maîtrisée par les DSI et RSSI de nos entreprises.